Blue Zee

Power Member

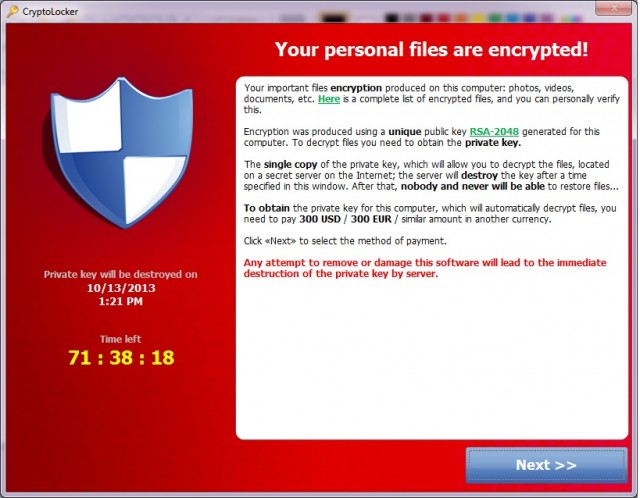

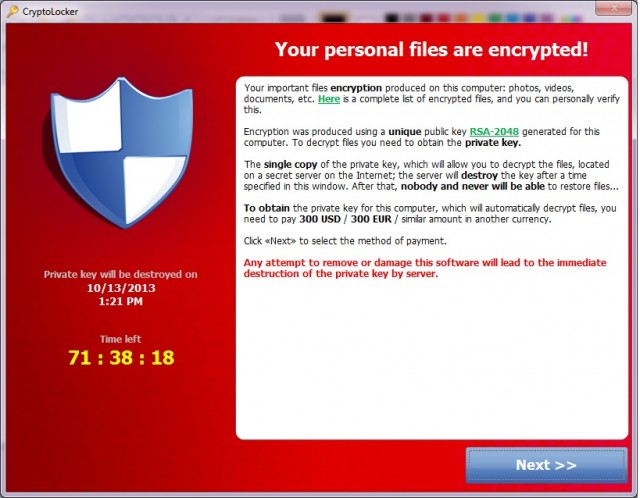

Uma nova versão de RANSOMWARE muitíssimo mais perigosa e sem solução imediata está a atacar computadores em todo o Mundo.

Este malware invade o PC, encripta os dados e exige um resgate de 300 dólares/euros para enviar a chave de desencriptação.

A desencriptação é impossível sem a chave dos piratas.

Artigos a ler:

Cryptolocker Ransomware: What You Need To Know

Fiendish CryptoLocker ransomware: Whatever you do, don't PAY

CryptoLocker ransomware - see how it works, learn about prevention, cleanup and recovery

Um artigo @Bleepincomputer de leitura obrigatória para os interessados nestes temas e com algumas, poucas, soluções de recurso:

http://www.bleepingcomputer.com/forums/t/506924/cryptolocker-hijack-program/page-26#entry3165383

Acima de tudo: NÃO PAGUEM!

Prevenção: Mantenham cópias de segurança actualizadas de TUDO o que é importante e que não podem perder.

Espero que não apareça ninguém por aqui com esta infecção.

Métodos de infecção já comprovados: phishing via correio electrónico e websites maliciosos.

Este malware invade o PC, encripta os dados e exige um resgate de 300 dólares/euros para enviar a chave de desencriptação.

A desencriptação é impossível sem a chave dos piratas.

Artigos a ler:

Cryptolocker Ransomware: What You Need To Know

While Malwarebytes cannot recover your encrypted files post-infection, we do have options to prevent infections before they start.

Fiendish CryptoLocker ransomware: Whatever you do, don't PAY

Decryption is difficult, if not impossible, unless a victim has access to the private key stored on the cybercriminals' server.

CryptoLocker ransomware - see how it works, learn about prevention, cleanup and recovery

You’re infected—if you want to see your data again, pay us $300 in BitcoinsCryptoLocker is different: your computer and software keep on working, but your personal files, such as documents, spreadsheets and images, are encrypted.

None of the reddit posters reported any success in breaking the encryption.

Um artigo @Bleepincomputer de leitura obrigatória para os interessados nestes temas e com algumas, poucas, soluções de recurso:

http://www.bleepingcomputer.com/forums/t/506924/cryptolocker-hijack-program/page-26#entry3165383

Acima de tudo: NÃO PAGUEM!

Prevenção: Mantenham cópias de segurança actualizadas de TUDO o que é importante e que não podem perder.

Espero que não apareça ninguém por aqui com esta infecção.

Métodos de infecção já comprovados: phishing via correio electrónico e websites maliciosos.

Última edição: